unidades de negocio unidades de negocio

Seguridad de la Información y Continuidad

La división de negocios de Seguridad Informática de SintedIT S.A.C. cuenta con un equipo de especialistas en productos de nuestros Asociados de Negocios, incluyendo a McAfee, Symantec, Check Point, WebSense, Cisco, Fortinet, WatchGuard, entre otros.

Seguridad de Contenido: Seguridad de Contenido:

SintedIT S.A.C. cuenta con todo el apoyo de nuestros Asociados de Negocios para la completa satisfacción del cliente en las diferentes soluciones de TI que ofrecemos que contemplan productos como firewalls, detección de intrusos con equipos de alta performance prevención de intrusiones y además:

- Proxy Gateway, Control IM, P2P, URL: Contamos con gateways de control de tráfico de Internet, P2P, filtro URL y acceso.

- Filtros de Contenidos: controle el contenido que desee mostrar, restrinja el acceso a ciertos materiales de la web. Esta solución lo previene de posibles infecciones de spyware y virus que se descargan al ingresar a páginas poco fiables.

- Prevención de fuga de información (DLP): Solución que permite monitorear grandes cantidades de información digital y bloquear datos sensibles para prevenir la pérdida o fuga de información confidencial del negocio y proteger la integridad de las comunicaciones.

- Antivirus y Antispam: soluciones de antivirus y antispam a nivel de Gateway para el tráfico web y soluciones a nivel de desktop.

- Consolidación de Logs y correlación de eventos: Administración de logs única e integrada para simplificar el cumplimiento de normas, mejorar la seguridad y la mitigación de riesgos, y optimizar TI y las operaciones en red mediante recopilación, análisis, alerta, auditoría, reporting y seguridad del almacenamiento de información de manera automatizada.

- Control de Accesos (NAC): Administrar y controlar de forma automática las direcciones IP/MAC para mitigar ataques en los equipos finales, definir políticas de red, administrar el acceso a la red e identidad de usuarios autenticados.

Seguridad Perimetral: Seguridad Perimetral:

Nuestras soluciones de seguridad contemplan productos como IPS, Firewalls grandes y pequeños, detección de intrusos con equipos de alta performance prevención de intrusiones y además:

- Gateway de Seguridad: Protección contra amenazas modernas de la web causadas por el uso de mensajes instantáneos y aplicaciones peer-to-peer. Este mecanismo de control lo protegerá de virus, gusanos, filtraciones de información confidencial, incumplimiento de normas reguladoras y corporativas e incluso apropiación de la identidad.

- Prevención de Intrusos (IPS): Protegemos su red con varias capas integradas de seguridad que ofrece políticas de seguridad integradas contra posibles ataques maliciosos. Garantizamos que su negocio cumpla las normativas gubernamentales más recientes de protección de datos.

- Encriptación de Enlaces y Procesos (SSL VPN): Solución que permite encriptar a nivel de hardware todos los enlaces de comunicación y procesos delicados, empleando un estándar muy alto. (procesos bancarios, transacciones comerciales, entre otros).

Seguridad de Identidad: Seguridad de Identidad:

Ayudamos a reducir las amenazas de seguridad en los distintos entornos de TI y a la vez cubrimos las necesidades de cumplimiento a normativas:

- Autenticación fuerte o de doble factor: Es una manera de asegurar que la persona que se identifica en un sistema es realmente quien dice ser comprobando su identidad mediante diversos factores como la solución Secure ID. Este es el método más utilizado en baca online en estos momentos.

- Firmas Digitales: Esquema matemático que sirve para demostrar la autenticidad de un mensaje digital. Ofrece al destinatario la seguridad de que el mensaje fue creado por el remitente (autenticidad de origen) y que no fue alterado durante la transmisión (integridad). Las firmas digitales se utilizan comúnmente para la distribución de software, transacciones financieras y en otras áreas donde es importante detectar la falsificación y la manipulación.

- Dispositivos Criptográficos: Un tratamiento inadecuado de las claves en cualquier infraestructura de seguridad pueden convertirse en su talón de Aquiles. Las tecnologías de identificación digital se sustentan en el uso de dispositivos criptográficos para almacenar y generar claves de forma segura (HSM, tarjetas criptografías, entre otros).

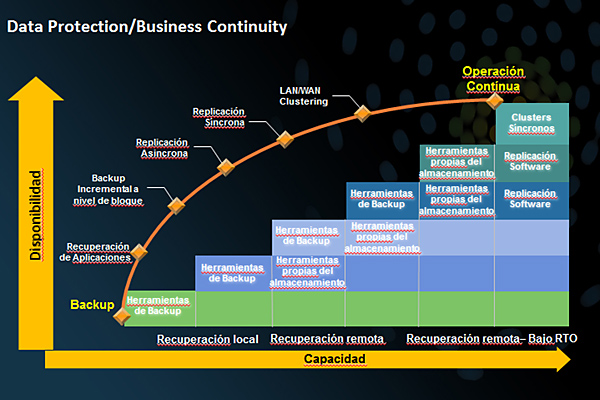

Continuidad de Negocio: Continuidad de Negocio:

Debido al gran volumen de datos, muchas organizaciones se esfuerzan por gestionar, proteger y mantener los activos de información, mitigar los riesgos y garantizar el cumplimiento con las normativas del sector. Para poder controlar los niveles de servicio y las tasas de crecimiento y, al mismo tiempo, reducir los riesgos empresariales y optimizar los costes de gestión, se necesita una sólida infraestructura de la información.

Las soluciones de la infraestructura de la información están diseñadas para ayudarle a gestionar la ingente cantidad de información, rentabilizar los costes, mejorar la entrega de servicios y mitigar los riesgos, ya que le ayudan a centrar las funciones principales en la conformidad, la disponibilidad, la retención y la seguridad de la información. |

|